这听起来像是一个结合了多种网络安全威胁的新闻摘要。我们可以分析一下这个描述:

1. "新病毒爆发 (New Virus Outbreak):" 表明出现了一个新的恶意软件或病毒。

2. "利用“永恒之蓝”传播 (Leveraging EternalBlue for Propagation):"

"永恒之蓝" (EternalBlue) 是一种著名的网络漏洞利用工具 (Exploit),最初由美国国家安全局 (NSA) 开发,后被黑客组织 "影子顾问团" (Shadow Brokers) 泄露。

这个漏洞主要针对 Windows 操作系统中的 SMB (Server Message Block) 服务,允许攻击者在未授权的情况下在目标计算机上执行代码。

因此,这种新病毒很可能利用了 EternalBlue 这个漏洞进行快速传播,感染大量 Windows 系统。

3. "2小时感染10万台电脑 (Infected 100,000 Computers in 2 Hours):" 这个数字表明该病毒的传播速度非常快,可能影响了相当大的规模。

4. "挖矿 (Mining):" 表明病毒的主要目的是利用被感染的计算机的算力来参与加密货币挖矿活动,从而为攻击者带来经济利益。这是当前许多恶意软件的主要目的之一。

"总结:"

这个描述描述了一种"恶意软件",它利用了""永恒之蓝" (EternalBlue) 漏洞"作为传播媒介,在"短短两

相关内容:

驱动人生发布的声明。

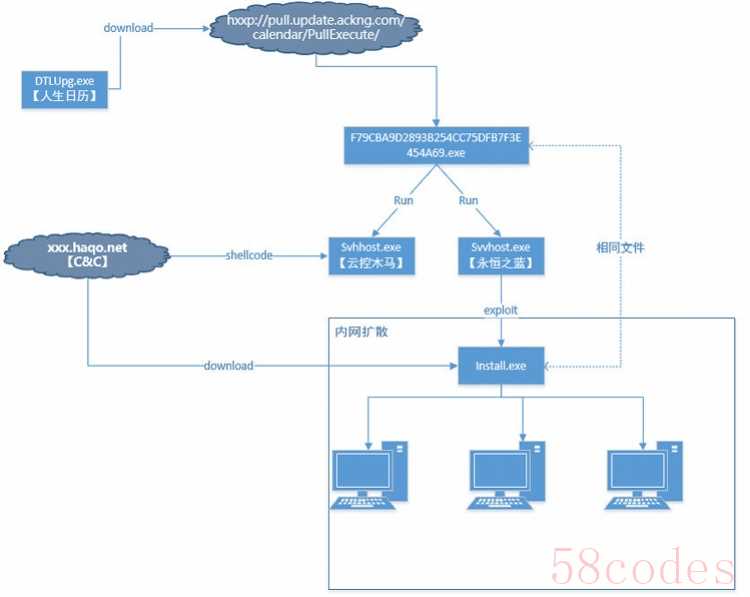

据腾讯安全专家介绍,通过追溯病毒传播链发现,该病毒自12月14日约14点,利用“驱动人生”、“人生日历”等软件最早开始传播,另有约30%的传播通过“永恒之蓝”漏洞在局域网内进行主动扩散。

隐私护卫队了解到,去年5月席卷全球,致使上百个国家高校、企业和政府机构中招的“wannacry”勒索病毒也是通过改造“永恒之蓝”漏洞发起的网络攻击。

“如果之前没有修补过这个漏洞的电脑会被感染。”腾讯安全的相关负责人告诉隐私护卫队,“利用永恒之蓝漏洞,该病毒在昨晚瞬间爆发。”

15日,火绒安全团队发布的微博文章指出,由于政府、企业等局域网用户使用的系统较为老旧,存在大量未修复的漏洞,因此受到的威胁较大。不过该病毒服务器只开放了不到10个小时即关闭,但已经感染数万台电脑。

腾讯电脑管家分析的木马攻击流程图

在入侵用户电脑后,“驱动人生”木马会下载执行云控木马,通过云端控制中毒电脑并收集部分信息,还会在中毒电脑进行门罗币挖矿。腾讯安全专家指出,云控木马对企业信息安全威胁巨大,而该病毒爆发刚好是周末时间,令企业网管猝不及防。

上述专家建议,周一工作日员工电脑开机后,应立刻查杀病毒,再使用杀毒软件的漏洞修复功能安装系统补丁。同时,广大企业用户可暂时关闭服务器不必要的端口,如135、139、445,服务器应使用高强度密码,切勿使用弱口令,防止黑客暴力破解。

15日凌晨,驱动人生官微发布通报称,新版驱动人生产品已启用全新升级组件,并建议各老版本用户手动更新升级版本。对于给部分用户带来不好的影响,该公司深感抱歉。

采写:南都记者李玲

微信扫一扫打赏

微信扫一扫打赏

支付宝扫一扫打赏

支付宝扫一扫打赏