您提到的可能是 2019 年轰动一时的 Facebook "Crony" 漏洞,也被称为 "最糟糕的漏洞"。这个漏洞允许攻击者通过在 Facebook 的广告系统中创建虚假账户来访问数百万用户的私信。

以下是关于该漏洞的一些关键信息:

1. 漏洞详情:Crony 漏洞是由于 Facebook 广告系统中的一个编程错误造成的。攻击者可以利用这个漏洞,通过创建虚假广告账户,访问与这些账户关联的用户的私信。

2. 影响范围:据估计,这个漏洞影响了超过 5 亿 Facebook 用户。攻击者可以访问受害者的私信,包括私信内容、聊天记录以及与之关联的账户信息。

3. 漏洞发现与修复:这个漏洞是由安全研究员 Kevin Mitnick 发现的。他在 2019 年 8 月向 Facebook 报告了这个漏洞。Facebook 在得知漏洞后,迅速采取措施修复了问题,并通知了受影响的用户。

4. 后果与教训:这个漏洞暴露了 Facebook 在保护用户隐私方面存在的严重问题。它也提醒了其他科技公司,需要更加重视安全漏洞的发现和修复,以保护用户的隐私和数据安全。

5. 惩罚与赔偿:由于这个漏洞,Facebook 面临了多起诉讼和监管机构的调查。最终,Facebook 与美国司法部达成和解,同意支付 50 亿美元的罚款,以解决与这个漏洞相关的法律问题。

相关内容:

今天看点轻松幽默,也可以当作茶余饭后谈资的事儿:有外媒报道,一家成人用品制造商 Lovense ,被一位安全研究员曝出高危安全漏洞。说是......可远程控制玩具,造成实质性危害。 这条新闻一经公开到网上,就引发了网友热议:“ 这确定不是新功能? ”“ 不是漏洞,其实是隐藏玩法。 ”“ 挖了这么多年漏洞,头一次见这种 bug 。 ”......

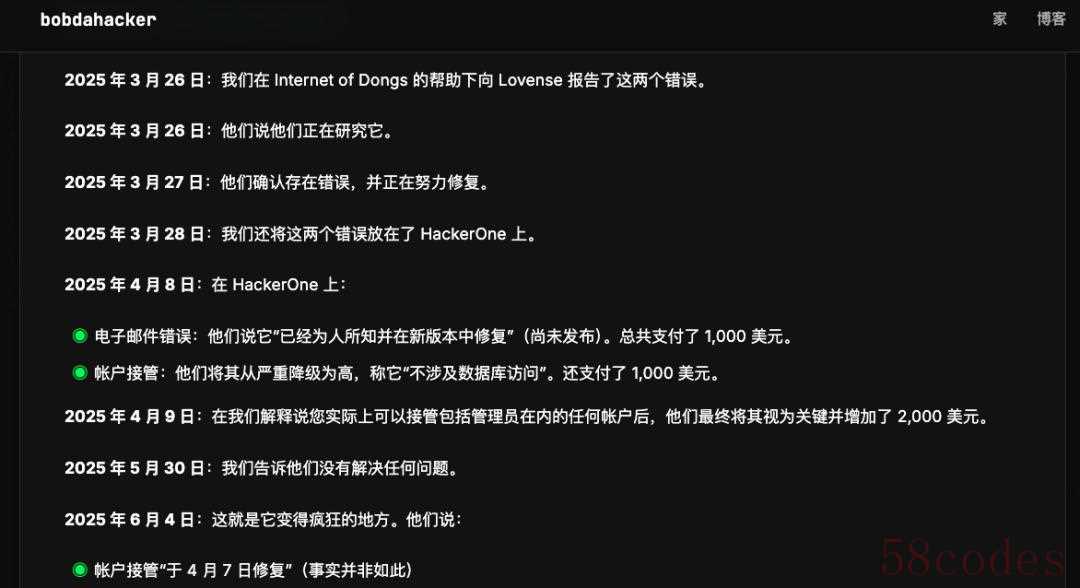

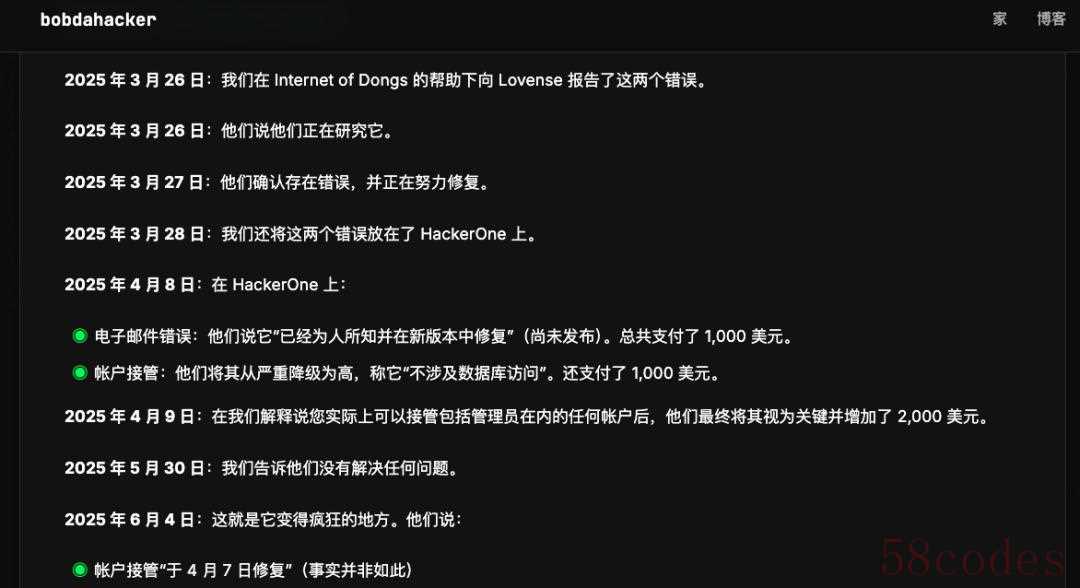

这条新闻一经公开到网上,就引发了网友热议:“ 这确定不是新功能? ”“ 不是漏洞,其实是隐藏玩法。 ”“ 挖了这么多年漏洞,头一次见这种 bug 。 ”...... 这里面有个细节,这位安全员发现了这家公司的系统安全漏洞后,通过平台反馈完,还拿到了 3000 美元奖励。同时,这家成人用品制造商称相关漏洞,其需要 14 个月才能修复这些漏洞。但有行业惯例表示,在漏洞提交满 90 天后,该公司的高危级别安全漏洞细节或将被公开。

这里面有个细节,这位安全员发现了这家公司的系统安全漏洞后,通过平台反馈完,还拿到了 3000 美元奖励。同时,这家成人用品制造商称相关漏洞,其需要 14 个月才能修复这些漏洞。但有行业惯例表示,在漏洞提交满 90 天后,该公司的高危级别安全漏洞细节或将被公开。 而这次发现的漏洞,涉及泄露用户的真实邮件地址、接管账户并控制玩具等风险。这些对制造商而言都是致命威胁。

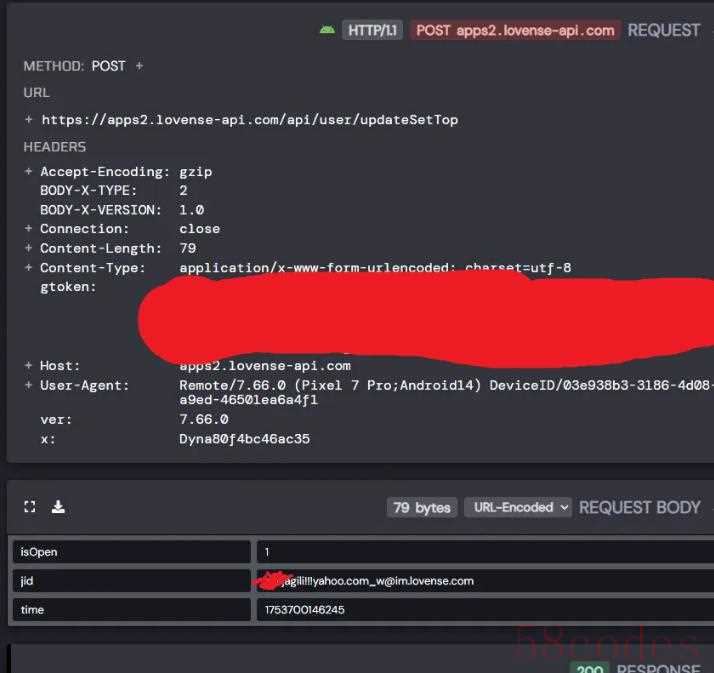

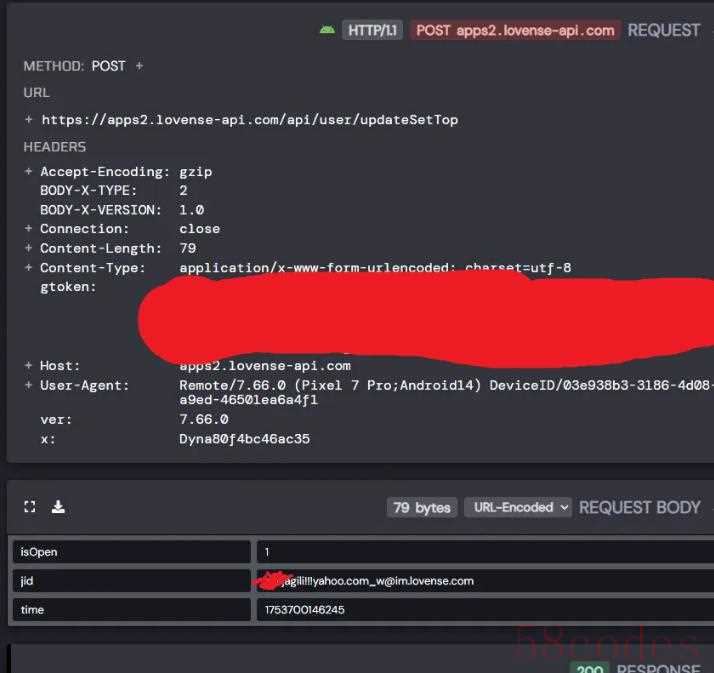

而这次发现的漏洞,涉及泄露用户的真实邮件地址、接管账户并控制玩具等风险。这些对制造商而言都是致命威胁。 其中,泄露用户的真实邮件地址这个漏洞,是因为这家成人用品制造商旗下的 Lovense App 直接将用户名与电子邮箱关联;外界借助网络分析工具抓取到用户的电子邮件地址,甚至不需要添加好友。

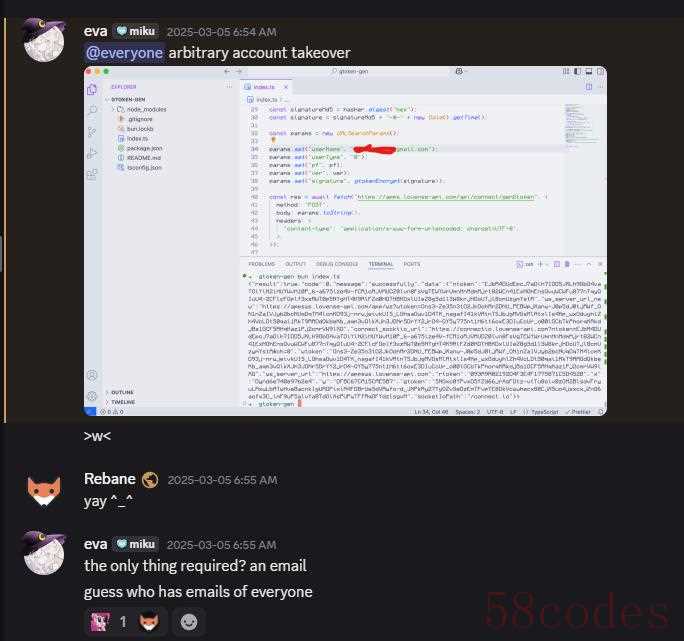

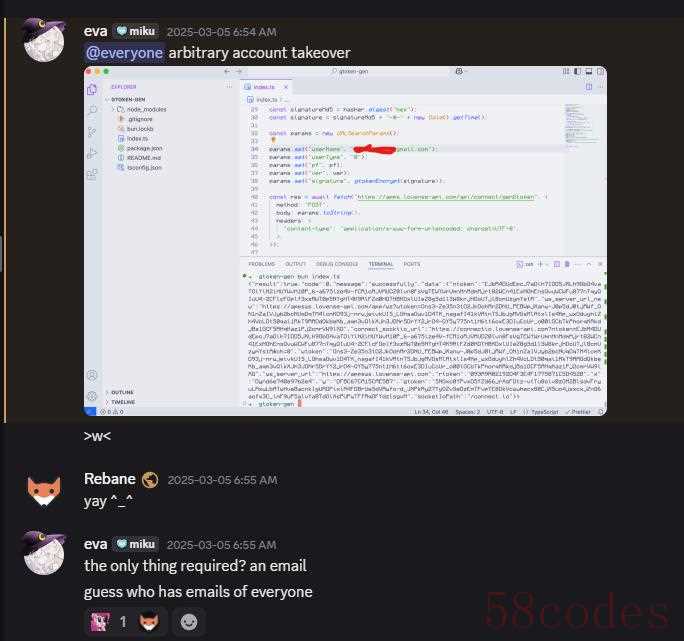

其中,泄露用户的真实邮件地址这个漏洞,是因为这家成人用品制造商旗下的 Lovense App 直接将用户名与电子邮箱关联;外界借助网络分析工具抓取到用户的电子邮件地址,甚至不需要添加好友。 另外的接管账户并控制玩具漏洞呢,就是外界拿到平台用户电子邮箱地址后,可以借助漏洞创建身份验证令牌。不要密码、也不用验证啥的就能直接访问用户的 Lovense 账户,进而实现远程控制成人用品。

另外的接管账户并控制玩具漏洞呢,就是外界拿到平台用户电子邮箱地址后,可以借助漏洞创建身份验证令牌。不要密码、也不用验证啥的就能直接访问用户的 Lovense 账户,进而实现远程控制成人用品。 这......就很有可能直接给用户造成真实伤害。所以这个漏洞的危害,显而易见了,关键是这家制造商称相关漏洞已修复,但被质疑漏洞仍然能复现。

这......就很有可能直接给用户造成真实伤害。所以这个漏洞的危害,显而易见了,关键是这家制造商称相关漏洞已修复,但被质疑漏洞仍然能复现。 看完整件事的来龙去脉,实在难绷。不管是基于这个漏洞本身,还是制造商和安全研究员的开撕,甚至后续的无效修复,都是 “ 离谱他妈给离谱开门,离谱到家了 ” 。咱也就从吃瓜出发,但从安全员的第一视角来看,这家成人用品制造商也算是彻底翻车了......参考资料:TechCrunch、IT之家、新浪微博等其他网络信息编辑:CR

看完整件事的来龙去脉,实在难绷。不管是基于这个漏洞本身,还是制造商和安全研究员的开撕,甚至后续的无效修复,都是 “ 离谱他妈给离谱开门,离谱到家了 ” 。咱也就从吃瓜出发,但从安全员的第一视角来看,这家成人用品制造商也算是彻底翻车了......参考资料:TechCrunch、IT之家、新浪微博等其他网络信息编辑:CR

这条新闻一经公开到网上,就引发了网友热议:“ 这确定不是新功能? ”“ 不是漏洞,其实是隐藏玩法。 ”“ 挖了这么多年漏洞,头一次见这种 bug 。 ”......

这条新闻一经公开到网上,就引发了网友热议:“ 这确定不是新功能? ”“ 不是漏洞,其实是隐藏玩法。 ”“ 挖了这么多年漏洞,头一次见这种 bug 。 ”...... 这里面有个细节,这位安全员发现了这家公司的系统安全漏洞后,通过平台反馈完,还拿到了 3000 美元奖励。同时,这家成人用品制造商称相关漏洞,其需要 14 个月才能修复这些漏洞。但有行业惯例表示,在漏洞提交满 90 天后,该公司的高危级别安全漏洞细节或将被公开。

这里面有个细节,这位安全员发现了这家公司的系统安全漏洞后,通过平台反馈完,还拿到了 3000 美元奖励。同时,这家成人用品制造商称相关漏洞,其需要 14 个月才能修复这些漏洞。但有行业惯例表示,在漏洞提交满 90 天后,该公司的高危级别安全漏洞细节或将被公开。 而这次发现的漏洞,涉及泄露用户的真实邮件地址、接管账户并控制玩具等风险。这些对制造商而言都是致命威胁。

而这次发现的漏洞,涉及泄露用户的真实邮件地址、接管账户并控制玩具等风险。这些对制造商而言都是致命威胁。 其中,泄露用户的真实邮件地址这个漏洞,是因为这家成人用品制造商旗下的 Lovense App 直接将用户名与电子邮箱关联;外界借助网络分析工具抓取到用户的电子邮件地址,甚至不需要添加好友。

其中,泄露用户的真实邮件地址这个漏洞,是因为这家成人用品制造商旗下的 Lovense App 直接将用户名与电子邮箱关联;外界借助网络分析工具抓取到用户的电子邮件地址,甚至不需要添加好友。 另外的接管账户并控制玩具漏洞呢,就是外界拿到平台用户电子邮箱地址后,可以借助漏洞创建身份验证令牌。不要密码、也不用验证啥的就能直接访问用户的 Lovense 账户,进而实现远程控制成人用品。

另外的接管账户并控制玩具漏洞呢,就是外界拿到平台用户电子邮箱地址后,可以借助漏洞创建身份验证令牌。不要密码、也不用验证啥的就能直接访问用户的 Lovense 账户,进而实现远程控制成人用品。 这......就很有可能直接给用户造成真实伤害。所以这个漏洞的危害,显而易见了,关键是这家制造商称相关漏洞已修复,但被质疑漏洞仍然能复现。

这......就很有可能直接给用户造成真实伤害。所以这个漏洞的危害,显而易见了,关键是这家制造商称相关漏洞已修复,但被质疑漏洞仍然能复现。 看完整件事的来龙去脉,实在难绷。不管是基于这个漏洞本身,还是制造商和安全研究员的开撕,甚至后续的无效修复,都是 “ 离谱他妈给离谱开门,离谱到家了 ” 。咱也就从吃瓜出发,但从安全员的第一视角来看,这家成人用品制造商也算是彻底翻车了......参考资料:TechCrunch、IT之家、新浪微博等其他网络信息编辑:CR

看完整件事的来龙去脉,实在难绷。不管是基于这个漏洞本身,还是制造商和安全研究员的开撕,甚至后续的无效修复,都是 “ 离谱他妈给离谱开门,离谱到家了 ” 。咱也就从吃瓜出发,但从安全员的第一视角来看,这家成人用品制造商也算是彻底翻车了......参考资料:TechCrunch、IT之家、新浪微博等其他网络信息编辑:CR

微信扫一扫打赏

微信扫一扫打赏

支付宝扫一扫打赏

支付宝扫一扫打赏